- Cloud Lösungen

- >

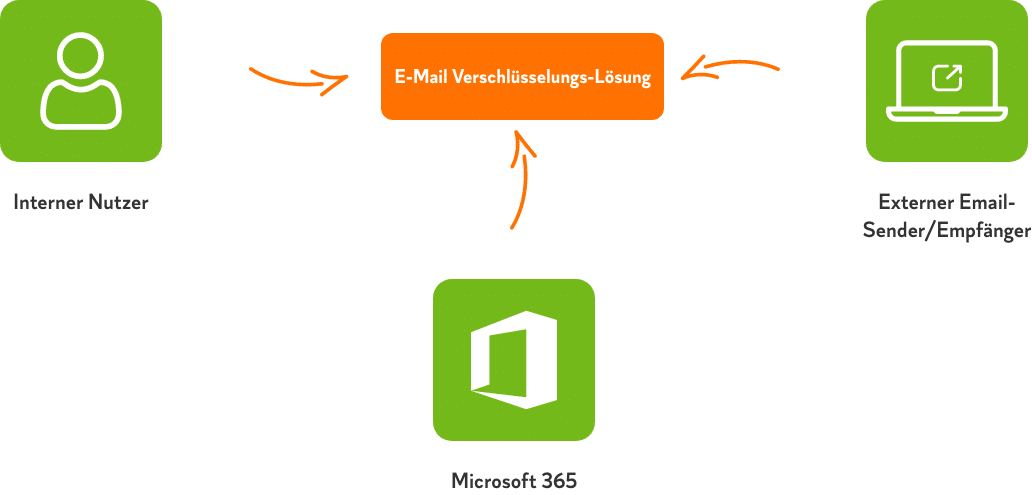

- E-Mail Verschlüsselung

Cloud oder MSP

Warum sollten Sie Ihre E-Mail Kommunikation in allen unternehmenskritischen Bereichen absichern?

Ganzheitliche E-Mail Sicherheit

Sichere E-Mail beruht auf zwei Voraussetzungen:

1. E-Mail Verschlüsselung

- Vom Absender zu verschlüsselnde Nachricht an den Empfänger und zurück

- Möglichkeit des „eingeschriebenen“ Briefes

- Universelle Einsetzbarkeit, mobil und plattformunabhängig.

2. E-Mail Signatur mit Benutzerzertifikat

- Unveränderlichkeit der elektronischen Nachricht

- Echtheitsbestätigung des Absenders

- Unabstreitbarkeit (Beweismittel)

Erwartungen der Kunden:

- Hohe Benutzerfreundlichkeit - transparent, intuitiv, spontan, modern, barrierefrei

- Einfache Administration - unser Anspruch ist, (fast) unsichtbar zu werden

- Einfachste Integration, kurze Einführungszeit – ein Tag reicht aus

- Kompatibel mit anderen Technologien und Anbietern – Standards und RFC-konform

- Höchste Sicherheit / revisionskonform

- Investitionssicherheit

Was Sie beim Auswählen eines Verschlüsselungstools beachten müssen:

Generierung selbstextrahierender Dateien mit Passwortschutz (.exe)

- Werden von den meisten Firewalls geblockt (ausführbare Dateien)

- Falls nicht geblockt: Ideal zum Verbreiten von Viren

- Brute-force Attacke auf Attachment möglich (nur Passwortschutz)

- Setzt bestimmtes Betriebssystem auf Empfängerseite voraus

Passwortgeschützte PDF – Dateien ( .pdf )

- Die Signatur des Absenders wird zerstört

- Abhängigkeit von der PDF–Reader – Version des Empfängers

- Brute-force Attacke auf Passwort möglich

- Schlechter Ruf von PDF-Sicherheit (entsprechende Tools sind im Internet verfügbar) Formatierungsprobleme bei der Umwandlung der E-Mail in ein PDF

- Kein Passwortwechsel bei PDF-verschlüsselten Dokumenten möglich.

- Der normale „Mailverlauf“ wird gestört – sichere Antwort ist nur auf Umwegen möglich und in der Praxis nicht durchsetzbar

Versenden eines Verschlüsselungsclients (Software)

- Nicht alle Empfänger können/dürfen Programme installieren

- Proprietär

- Funktioniert nicht mit allen Clients

- Keine „spontane“ Kommunikation möglich

Ausstellen von Zertifikaten für externe Benutzer

- Erlaubt eine relativ transparente Kommunikation mit beliebigen Partnern

- Erzeugt hohen Supportaufwand für den Sender

- Erfahrung zeigt: Der gewöhnliche Empfänger ist nicht bereit für den Einsatz von S/MIME – Zertifikaten

- Verlust von Zertifikaten führt zu Unmut bei den Empfängern

Sicheres Webmail

- Storage-Bedarf wächst ständig weil auch ausgehende Mails gespeichert werden müssen.

- Speicherung der gesamten, als wichtig eingestuften Kommunikation an einem Ort beim Absender!

- Ist durch Mailspoofing bzw. Phishing einfach kompromittierbar!

Das Problem - Darum braucht jedes Unternehmen E-Mail Verschlüsselung!

- Sicherstellung der Compliance SOX, HIPPA, Basel III, PCI, BDSG sowie ab Mai 2018 Datenschutz-Grundverordnung der EU (DS-GVO)

- Schutz von Unternehmensdaten Zur Kosteneinsparung werden sensible Daten oftmals elektronisch verschickt (Gehaltsabrechnungen, Rechnungen an Kunden, Verträge mit Lieferanten, …)

- Kunden / Lieferanten erwarten verschlüsselte Kommunikation bei sensiblen Daten

- E-Mail Signatur ist ein Zeichen für Qualität im E-Mail Verkehr

Die Lösung

Nur die von uns empfohlene E-Mail Verschlüsselungslösung liefert vollständige, neutrale E-Mails mit verschlüsseltem html-Anhang aus.

Einsatzbereiche:

- Als VM Ware

- Auf einer eigenen Hardware

- Als Cloud Lösung

Die Keypoints:

- Gateway Lösung, problemlose Integration in bestehende Infrastruktur

- Out-of-the Box Lösung

- Als Hardware oder VM erhältlich

- Revisionskonforme Secure E-Mail Kommunikation

- Unterstützt alle wichtigen Standards

- Langfristige Investitionssicherheit

- Nutzenorientiertes Lizenzsystem

- Basiert auf über 10 Jahren Erfahrung

- Skalierbar und clusterfähig

Vorteile des Verfahrens:

- Wird vom Sender eine Lesebestätigung gewünscht, wird diese von der Appliance in dem Augenblick versendet, wenn die E-Mail zur Entschlüsselung eingeliefert wird

- Das Zugriffspasswort kann jederzeit vom Empfänger geändert werden

- Spontane, sichere Kommunikation in beide Richtungen möglich

- Die Oberfläche und alle Texte können 100% per CSS-Stylesheet verändert werden

- Empfänger können sich vorgängig anmelden und so ihre bevorzugte Verschlüsselungsform (Passwort oder Zertifikatskey) wählen

- Empfänger kann über das Portal seine bevorzugte Verschlüsselungsform einstellen

Wir meistern diese Herausforderungen mit Ihnen!

Unsere kostenfreien Webinare im Bereich: Cloud Lösungen

28 Juli 2026 /

10:00 -

11:00

Gehen Sie sicher in die Sommerferien? Was passiert in Ihrer Abwesenheit? ToDos und Musts für Ihre IT-Sicherheit aus Sicht des Informationssicherheitsbeauftragten

Anmeldung zum kostenlosen Webinar:

Gehen Sie sicher in die Sommerferien? Was passiert in Ihrer Abwesenheit? ToDos und Musts für Ihre IT-Sicherheit aus Sicht des Informationssicherheitsbeauftragten

Am:

28 Juli 2026 /

10:00 -

11:00

Beschreibung:

Anmeldung zum kostenlosen Webinar:

Gehen Sie sicher in die Sommerferien? Was passiert in Ihrer Abwesenheit? ToDos und Musts für Ihre IT-Sicherheit aus Sicht des Informationssicherheitsbeauftragten

Am:

28 Juli 2026 /

10:00 -

11:00

28 Juli 2026 /

10:00 -

11:00